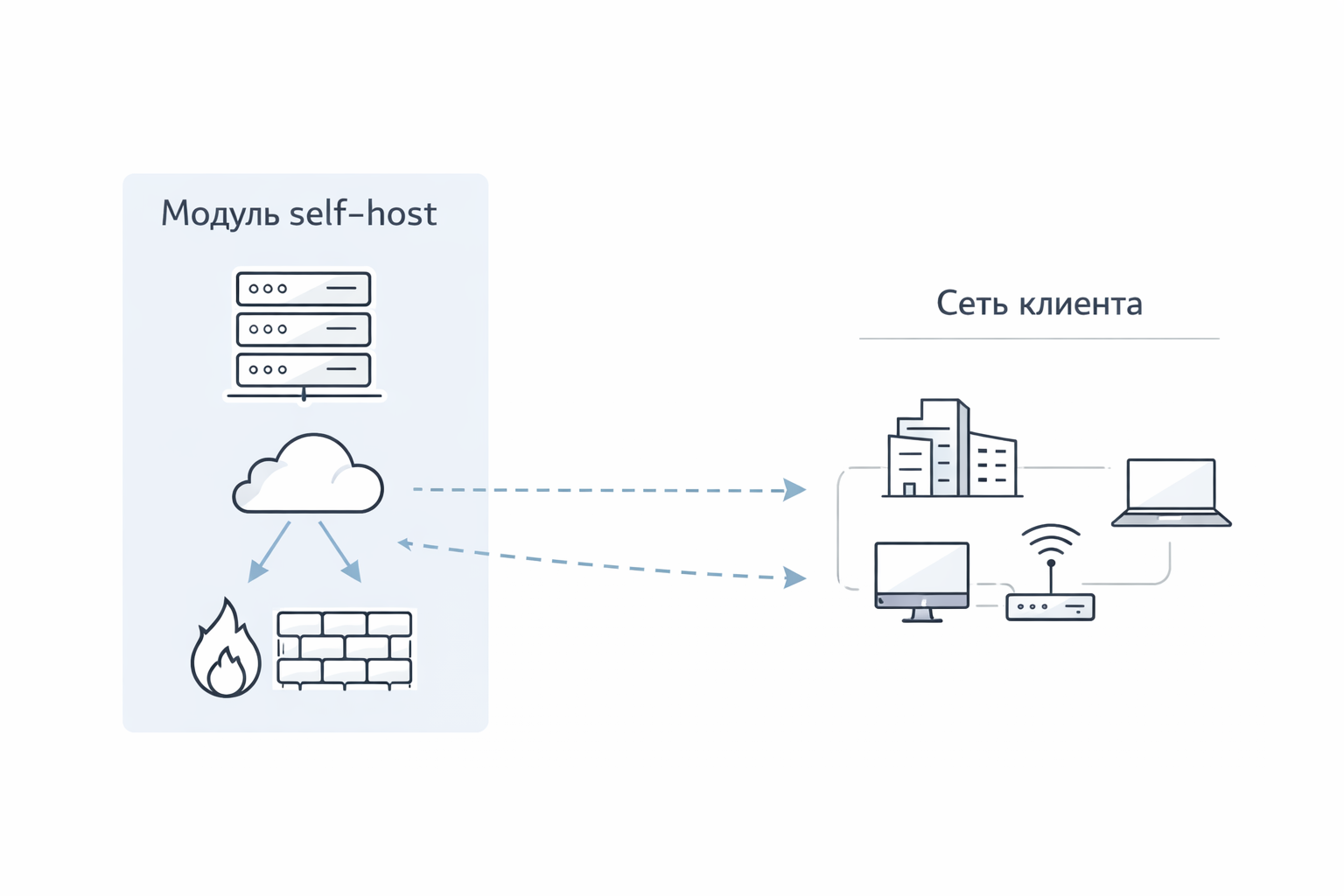

Self-host в вашем контуре

On-prem / VPC, совместимость с прокси и требованиями ИБ.

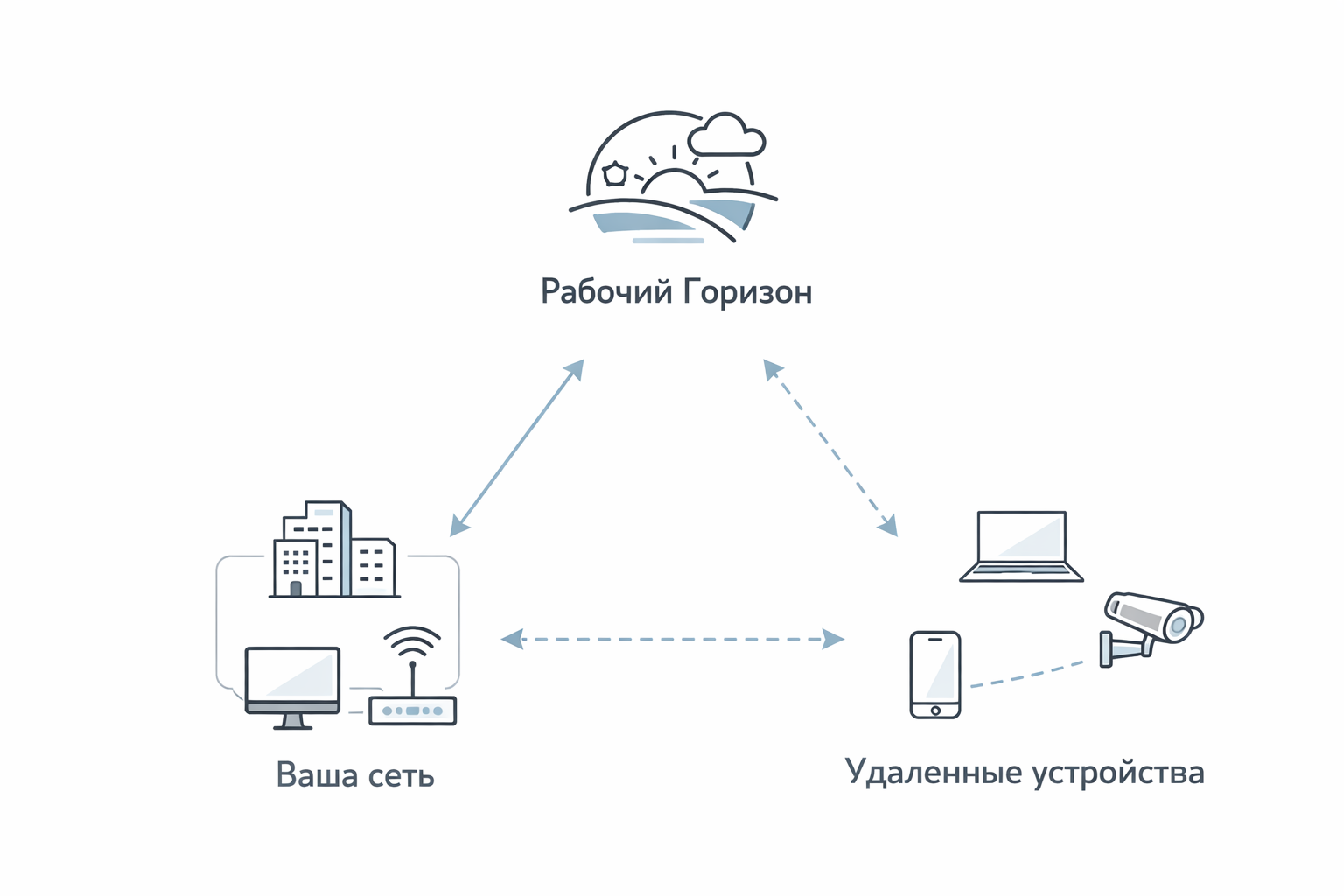

Безопасное удалённое управление корпоративными устройствами: self-host, аппаратные ключи, аудит для SOC.

Удаленные сессии без контроля превращаются в риск. Мы собираем безопасность в процесс и инфраструктуру.

On-prem / VPC, совместимость с прокси и требованиями ИБ.

RBAC/ABAC, least privilege и контроль контекста сессии.

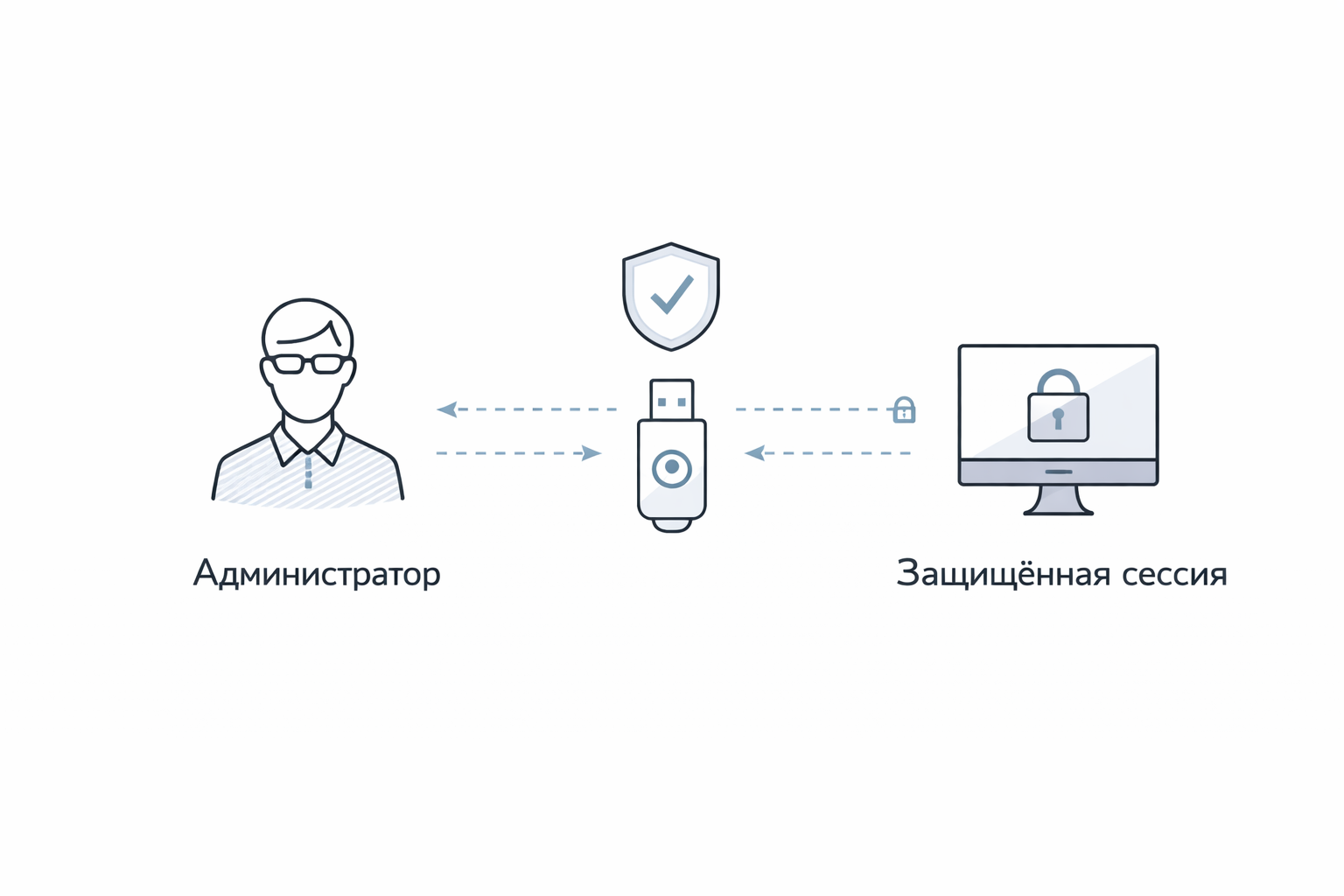

FIDO2 / WebAuthn: сильная аутентификация вместо слабых паролей.

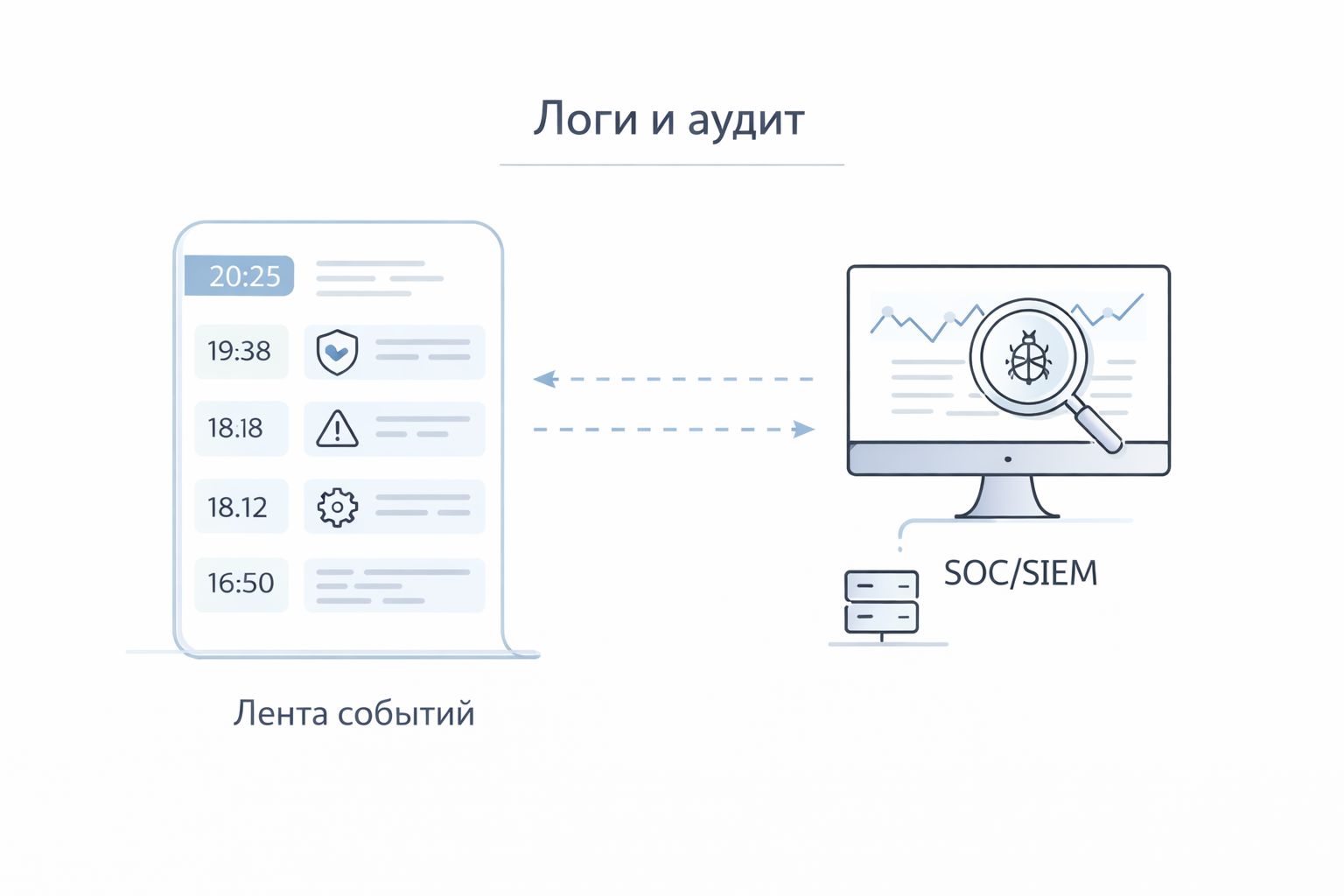

Кто/когда/что делал. Подготовка под интеграции для SIEM/SOC.

Ротация, версионирование политик и настройки под KMS/HSM.

Согласование, тайм-ауты и ограничение прав внутри сессии.

Для корпоративных задач важно контролировать инфраструктуру, доступ и хранение данных. Поэтому мы делаем развертывание в контуре клиента ключевым сценарием.

Мы делаем акцент на аппаратной аутентификации: FIDO2 / WebAuthn. Это повышает доверие к доступу и снижает риск компрометации учетных данных.

В закрытой бете мы делаем упор на то, чтобы в любой момент можно было ответить: кто подключался, что менялось и когда это происходило.

Простой процесс для безопасного удаленного управления в корпоративной среде.

Администратор задаёт правила доступа для устройств и команд.

Пользователь проходит проверку личности, включая hardware keys.

Сессия выдается по правилам и с контролем контекста.

События фиксируются для SOC/SIEM и восстановления цепочки действий.

Мы ориентируемся на корпоративные стандарты: SSO, каталоги и сетевые политики.

В закрытой бете цены формируются под сценарии внедрения и масштаб. Поэтому у нас везде:

Короткие ответы на вопросы про безопасность и внедрение.